Les 11 meilleurs outils centralisés d'analyse de la sécurité en 2026

.webp)

Les équipes de sécurité génèrent plus de données qu’elles ne peuvent en exploiter de manière pertinente. Alertes liées à l’infrastructure cloud, journaux de trafic réseau, événements d’accès, télémétrie des terminaux, rapports de conformité… le volume est incessant. Le problème auquel la plupart des organisations sont confrontées n’est pas un manque de surveillance de la sécurité. Leur surveillance est fragmentée, ce qui rend presque impossible de relier les points avant que le mal ne soit fait.

Les meilleurs outils centralisés d'analyse de sécurité résolvent ce problème en regroupant toutes les informations dans une vue unique et cohérente, combinant en un seul endroit la surveillance continue de la sécurité, la détection des menaces et la réponse aux incidents. Ce guide présente 11 des plateformes les plus performantes disponibles en 2026, avec un examen approfondi de celle qui permet de faire fonctionner ensemble la sécurité physique et la sécurité numérique.

Remarque : si vos journaux de visiteurs sont stockés dans un système distinct et que vos systèmes de sécurité physique et numérique ne communiquent toujours pas entre eux, il existe un meilleur moyen de protéger votre personnel, vos locaux et vos données. Réservez une démonstration gratuite d'Acre Security et constatez la différence par vous-même. 👉 Cliquez ici.

Les 11 meilleurs outils de veille de sécurité centralisée

La surveillance centralisée de la sécurité consiste à agréger les données de sécurité provenant de l'ensemble de l'environnement d'une organisation — infrastructure cloud, systèmes sur site, terminaux, points d'accès physiques et périphériques réseau — au sein d'une plateforme de gestion unifiée. Plutôt que de surveiller chaque système de manière isolée, les équipes de sécurité obtiennent une vue d'ensemble consolidée des risques en temps réel.

Les outils de surveillance continue de la sécurité (CSM) permettent une détection plus précoce, une réponse plus rapide et une meilleure coordination entre les équipes de sécurité, d'exploitation et de développement. Ils collectent des données issues du trafic réseau, des journaux d'événements système et de l'activité des utilisateurs, puis appliquent des analyses et des automatisations pour mettre en évidence ce qui compte le plus. L'objectif est la clarté, pas seulement la couverture.

Voici notre top 11 des outils. Nous commencerons par celui que nous connaissons le mieux : le nôtre.

1. Acre Security

Idéal pour : la surveillance unifiée de la sécurité physique et numérique sur des sites multiples

La plupart des outils de surveillance de la sécurité se concentrent sur l'environnement numérique. Acre Security couvre les deux, en regroupant le contrôle d'accès, la gestion des visiteurs, la détection des intrusions et l'infrastructure réseau sécurisée sous une seule couche de gestion cohérente. Pour les organisations où l'accès physique est aussi crucial qu'une règle de pare-feu, cette distinction est importante.

Une seule plateforme, une visibilité complète

La plateforme de contrôle d'accès native du cloud d'Acre fournit des alertes en temps réel, des tableaux de bord analytiques et une administration multisite à partir d'une interface unique. Que vous supervisiez trois bâtiments ou trois cents, l'expérience de surveillance de la sécurité reste cohérente. Les équipes de sécurité peuvent suivre les événements d'accès, signaler les anomalies et examiner les pistes d'audit sans avoir à basculer entre des systèmes déconnectés.

La gamme comprend Acre Access Control (plateforme cloud d'entreprise), ACT365 (contrôle d'accès cloud avec API ouverte), ACTpro (système sur site basé sur un contrôleur pour les sites souverains ou isolés) et le Smart Controller — un dispositif matériel à coût optimisé conçu pour mettre le contrôle d'accès cloud de niveau entreprise à la portée des déploiements de plus petite envergure.

Surveillance continue de la sécurité sur l'ensemble du parc immobilier

L'approche d'Acre en matière de surveillance continue de la sécurité va bien au-delà des outils numériques traditionnels. La plateforme surveille en temps réel les événements d'accès aux portes, les flux de visiteurs et les alertes d'intrusion, offrant ainsi aux équipes de sécurité la visibilité nécessaire pour détecter les menaces avant qu'elles ne s'aggravent.

La pile d'intrusion (Acre Intrusion, anciennement SPC) comprend des panneaux de niveau professionnel associés à des détecteurs sans fil avancés, des workflows de vérification des événements et le portail cloud SPC Connect pour la gestion à distance du parc. Les équipes de sécurité peuvent surveiller, configurer et mettre à jour les panneaux sur l'ensemble des sites sans avoir à envoyer d'ingénieurs sur place, ce qui réduit considérablement les frais généraux opérationnels.

Razberi Monitor, qui fait partie du portefeuille de solutions réseau Comnet by Acre, étend la surveillance de l'état et des performances jusqu'à la périphérie : caméras, contrôleurs, commutateurs et appliances serveur. La surveillance continue de l'infrastructure réseau permet d'identifier et de résoudre les failles de sécurité de manière proactive plutôt que réactive.

Détection des menaces et réponse aux incidents en temps réel

Acre intègre la détection des menaces directement dans les workflows d'accès physique. Les événements d'accès anormaux — entrée en dehors des heures d'ouverture, échecs répétés de saisie des identifiants ou accès à des zones restreintes — déclenchent des alertes en temps réel. Grâce aux intégrations VMS et PSIM, les analystes de sécurité peuvent vérifier les événements, coordonner les réponses et documenter les résultats au sein d'un seul workflow.

Pour les organisations gérant des sites à haut risque, Acre prend en charge des modèles de réponse automatisée aux incidents, notamment des verrouillages à l'échelle du système, des alertes par zone et des rassemblements d'urgence via ACT365 et du matériel de tourniquet compatible. L'architecture API ouverte de la plateforme lui permet d'alimenter en données d'événements des outils de sécurité plus larges lorsque cela est nécessaire.

Gestion des visiteurs d'entreprise avec suivi de la conformité intégré

Les données des visiteurs sont des données de sécurité. La plateforme de gestion des visiteurs d'entreprise (EVM) d'Acre capture les détails de pré-enregistrement, les flux d'enregistrement, la délivrance de badges et les enregistrements de départ, créant ainsi un journal vérifiable de toutes les personnes entrant dans un site. Le suivi de la conformité est intégré, avec des politiques de conservation des données configurables, des contrôles conformes au RGPD et des rapports exportables à des fins d'audit réglementaire ou interne.

EVM s'intègre à Outlook, Microsoft Teams, Google Workspace et plus de 125 outils de travail, ce qui facilite son adoption sans perturber les flux de travail existants. Les flux d'enregistrement sur borne et tablette, les notifications aux hôtes et les badges d'accès activés par QR code réduisent les frictions à la réception tout en conservant un historique de sécurité fiable.

Conçu pour les environnements hybrides

Tous les sites ne peuvent pas fonctionner entièrement dans le cloud. Les environnements réglementés, les bâtiments classés et les sites gouvernementaux nécessitent souvent un contrôle d'accès sur site avec une souveraineté stricte des données. L'architecture hybride d'Acre — des contrôleurs d'accès sur site associés à la gestion et à la surveillance des visiteurs dans le cloud — offre aux responsables de la sécurité le contrôle dont ils ont besoin sans sacrifier les avantages opérationnels des services cloud.

La plateforme ACTpro d'Acre prend en charge les déploiements en mode air-gapped, tandis qu'ACT365 et Acre Access Control répondent aux exigences des environnements cloud natifs. Les deux peuvent coexister au sein d'un même portefeuille — une architecture hybride pratique pour les organisations gérant des parcs immobiliers mixtes.

Objections courantes, réponses directes

« Nous ne sommes pas prêts à tout migrer vers le cloud. » Vous n'êtes pas obligé de le faire. Le modèle hybride d'Acre est conçu pour les organisations qui effectuent cette transition. Commencez par la gestion et la surveillance des visiteurs dans le cloud, conservez le contrôle d'accès sur site lorsque cela est nécessaire, et développez-vous à un rythme adapté à votre profil de risque et à vos obligations réglementaires.

« Nous disposons déjà d’un SIEM — pourquoi ajouter une plateforme de sécurité physique ? » Parce que votre SIEM ne voit pas vos portes. La combinaison des informations sur les menaces numériques et de la surveillance des accès physiques offre une vision plus complète de la posture de sécurité de votre organisation. Acre comble le vide laissé par les outils de sécurité purement axés sur le cyberespace.

Principales fonctionnalités

- Contrôle d'accès natif du cloud et sur site (Acre Access Control, ACT365, ACTpro, Smart Controller)

- Gestion des visiteurs d'entreprise avec suivi de la conformité, conservation des données conforme au RGPD et plus de 125 intégrations

- Détection professionnelle des intrusions avec portail cloud (SPC Connect) et gestion à distance du parc

- Détection des menaces en temps réel, réponse automatisée aux incidents et intégration VMS/PSIM

- Surveillance sécurisée de l'infrastructure réseau via Razberi Monitor (Comnet by Acre)

- Déploiement hybride : contrôle d'accès sur site en mode air-gapped + couches de gestion des visiteurs et de surveillance dans le cloud

- Plus de 250 intégrations de partenaires technologiques dans les domaines de l'identité, de la vidéo, de l'environnement de travail et des réseaux

2. Splunk Enterprise Security

Idéal pour : gestion des journaux à grande échelle et SIEM d'entreprise

Splunk Enterprise Security est l'un des outils de surveillance de la sécurité réseau les plus largement déployés dans les environnements d'entreprise. Sa force réside dans l'ingestion de données à grande échelle : il peut ingérer, indexer et effectuer des recherches sur des volumes massifs d'événements de sécurité provenant de pratiquement n'importe quelle source. Les alertes basées sur les risques et l'analyse du comportement des utilisateurs, alimentées par l'apprentissage automatique, contribuent à réduire les faux positifs, permettant ainsi aux équipes de sécurité de se concentrer sur les menaces réelles. Splunk prend en charge à la fois les déploiements cloud et sur site, ce qui en fait une option viable pour les organisations disposant d'une infrastructure hybride.

Principales fonctionnalités :

- Gestion des journaux et corrélation des événements de sécurité à l'échelle de l'entreprise

- Alertes basées sur les risques et alimentées par l'apprentissage automatique pour réduire les faux positifs

- Analyse du comportement des utilisateurs et tableaux de bord personnalisables

- Déploiement hybride dans le cloud et sur site

3. Microsoft Sentinel

Idéal pour : les environnements centrés sur Microsoft et les solutions SIEM natives du cloud

Microsoft Sentinel est une plateforme SIEM et SOAR native du cloud, construite sur Azure, ne nécessitant aucune gestion d'infrastructure. Son intégration native avec Microsoft 365, Azure Active Directory et les produits Defender lui confère un avantage significatif dans les environnements fortement axés sur Microsoft. Les renseignements automatisés sur les menaces, la détection des menaces basée sur l'IA et les capacités intégrées de réponse aux incidents en font un choix de premier ordre pour les organisations ayant déjà investi dans l'écosystème Microsoft. Sentinel est exclusivement natif du cloud, il ne nécessite donc aucune maintenance de serveur — un véritable avantage opérationnel à grande échelle.

Principales fonctionnalités :

- SIEM natif du cloud sans frais d'infrastructure

- Détection des menaces basée sur l'IA et réponse automatisée aux incidents

- Intégration approfondie avec l'écosystème Microsoft 365 et Azure

- Gestion de la conformité et intégration des renseignements sur les menaces

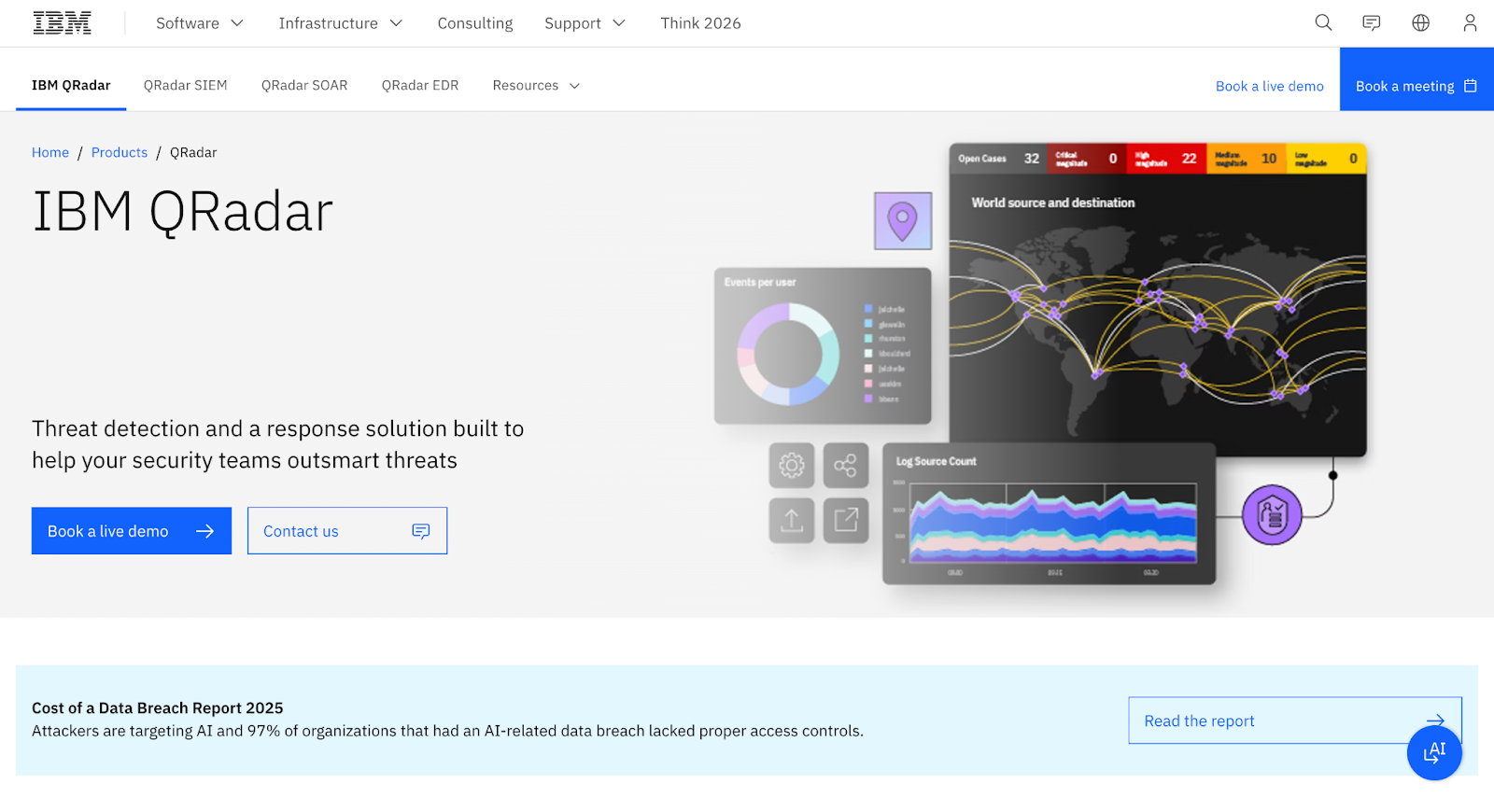

4. IBM Security QRadar

Idéal pour : les secteurs soumis à de strictes exigences de conformité et nécessitant une corrélation avancée des menaces

IBM QRadar est réputé pour son moteur avancé de détection des menaces et sa solide automatisation de la conformité. Son système de notation de gravité basé sur l'IA hiérarchise les alertes en fonction de leur pertinence et de leur gravité, aidant ainsi les analystes de sécurité à faire le tri et à se concentrer sur les événements de sécurité qui nécessitent réellement une intervention. Il offre de bonnes performances dans les secteurs soumis à des exigences réglementaires strictes, tels que les services financiers et la santé, où les pistes d'audit et les rapports de conformité sont aussi importants que la réponse aux menaces.

Principales fonctionnalités :

- Détection avancée des menaces et corrélation avec hiérarchisation basée sur l'IA

- Automatisation et gestion robustes de la conformité

- Surveillance de la sécurité du réseau et gestion des journaux

5. Exabeam

Idéal pour : l'analyse du comportement des utilisateurs et des entités (UEBA)

Exabeam est spécialisé dans la détection des menaces internes et des mouvements latéraux subtils grâce à l'analyse comportementale basée sur l'apprentissage automatique. Alors que les outils de surveillance de sécurité basés sur des règles génèrent un volume élevé de faux positifs, l'approche UEBA d'Exabeam se concentre sur les écarts par rapport aux références établies, identifiant ainsi les comportements anormaux même lorsque les événements individuels semblent inoffensifs pris isolément. Il s'agit d'un complément naturel aux plateformes SIEM traditionnelles.

Principales fonctionnalités :

- Analyse du comportement des utilisateurs et détection des menaces internes

- Détection des anomalies basée sur l'apprentissage automatique pour réduire les faux positifs

- Capacités de réponse automatisée aux incidents

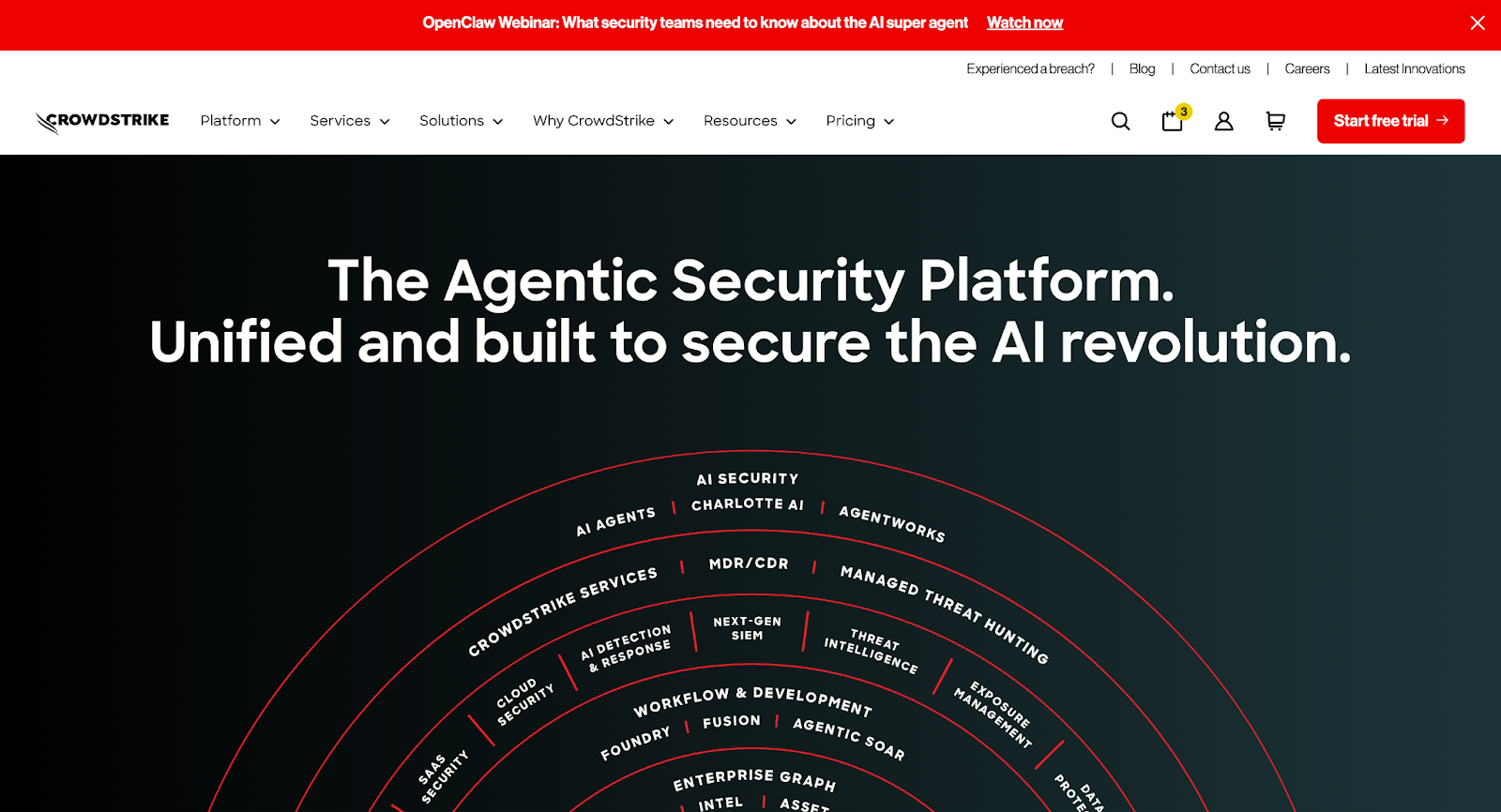

6. CrowdStrike Falcon

Idéal pour : la protection des terminaux basée sur l'IA et le XDR

CrowdStrike Falcon est l'une des principales plateformes de détection des menaces basée sur l'IA au niveau des terminaux, avec une présence XDR en pleine expansion qui étend sa couverture aux charges de travail dans le cloud et à la sécurité réseau. Falcon traite plus d'un billion d'événements quotidiens grâce à son moteur d'IA à l'échelle du cloud, Threat Graph, permettant une recherche proactive des menaces et une analyse prédictive des attaques. Son interface intuitive et ses solides capacités de réponse automatisée aux incidents lui valent une excellente réputation auprès des équipes chargées des opérations de sécurité.

Principales fonctionnalités :

- Détection des menaces basée sur l'IA sur les terminaux et les charges de travail cloud

- Recherche proactive des menaces via le moteur Threat Graph

- Détection des menaces en temps réel et réponse automatisée aux incidents

7. SentinelOne Singularity

Idéal pour : une réponse autonome aux menaces basée sur l'IA

SentinelOne Singularity utilise une IA autonome pour détecter et répondre aux menaces sur les terminaux, les charges de travail cloud et les environnements d'identité. Son assistant Purple AI prend en charge des workflows d'investigation approfondie et des résumés d'alertes contextuels, réduisant ainsi le temps que les analystes de sécurité consacrent au triage manuel. Les capacités CNAPP de Singularity étendent la surveillance de la sécurité cloud aux registres de conteneurs, aux clusters Kubernetes et aux modèles d'infrastructure en tant que code.

Principales fonctionnalités :

- Détection et réponse autonomes aux menaces grâce à l'IA

- CNAPP avec surveillance de la sécurité du cloud et gestion des vulnérabilités

- Purple AI pour une enquête et une réponse aux incidents accélérées

8. Palo Alto Networks Cortex XDR

Idéal pour : une détection unifiée sur les terminaux, les réseaux et le cloud

Cortex XDR offre une détection basée sur l'IA sur les terminaux, les réseaux et les charges de travail dans le cloud, atteignant un taux de détection de 100 % lors des récentes évaluations MITRE ATT&CK. Son moteur d'analyse comportementale aide à identifier les menaces avancées que les outils basés sur les signatures ne détecteraient pas. Pour les équipes de sécurité utilisant déjà Prisma Cloud ou d'autres produits Palo Alto, Cortex XDR s'intègre parfaitement à une plateforme de gestion unifiée existante.

Principales fonctionnalités :

- XDR multidomaine avec analyse comportementale par IA

- Détection avancée des menaces sur les terminaux, le réseau et les environnements cloud

- Capacités de réponse aux incidents et défense proactive

9. Wiz

Idéal pour : la gestion de la posture de sécurité dans le cloud (CSPM) sans agent

Wiz s'est imposé comme l'un des principaux outils de surveillance de la sécurité cloud pour les environnements multicloud. Son approche de scan sans agent permet un déploiement rapide avec un minimum de frais d'exploitation. Wiz cartographie les erreurs de configuration dans le cloud, identifie les chemins d'accès à risque et met en évidence les résultats de la gestion des vulnérabilités sur AWS, Azure et GCP, offrant ainsi aux équipes de sécurité une visibilité complète sans nécessiter l'installation d'agents sur chaque charge de travail.

Principales fonctionnalités :

- CSPM sans agent et gestion de la posture de sécurité dans le cloud

- Gestion des vulnérabilités dans les environnements multicloud

- Suivi de la conformité et surveillance en temps réel des ressources cloud

10. Elastic Security

Idéal pour : la flexibilité de l'open source et les recherches à haut débit

Elastic Security s'appuie sur la base Elasticsearch pour offrir un outil de surveillance de la sécurité open source et flexible, capable de gérer des recherches et des analyses à grande vitesse sur de vastes ensembles de données. Son architecture ouverte le rend particulièrement attrayant pour les équipes techniques qui souhaitent personnaliser la logique de détection, intégrer des sources de données propriétaires ou éviter la dépendance vis-à-vis d'un fournisseur. Elastic prend en charge à la fois les déploiements dans le cloud et sur site, et constitue un outil de surveillance de la sécurité réseau performant pour les organisations disposant d'une équipe capable de le configurer efficacement.

Principales fonctionnalités :

- SIEM open source avec gestion de journaux à haut débit

- Sources de données flexibles et règles de détection personnalisables

- Options de déploiement natif dans le cloud et sur site

11. Vanta

Idéal pour : le suivi automatisé de la conformité et la certification de sécurité

Vanta automatise le suivi de la conformité et la collecte de preuves pour divers référentiels, notamment SOC 2, ISO 27001, HIPAA et RGPD. Il surveille en permanence l'infrastructure cloud et les systèmes connectés à la recherche de risques de sécurité, en mettant directement en correspondance les résultats avec les exigences de conformité. Pour les organisations qui gèrent des certifications de sécurité parallèlement à un programme de surveillance de sécurité plus large, Vanta réduit l'effort manuel nécessaire à la préparation des audits et au reporting continu de conformité.

Principales fonctionnalités :

- Suivi automatisé de la conformité pour SOC 2, ISO 27001, HIPAA et RGPD

- Surveillance continue de la sécurité de l'infrastructure et des services cloud

- Rapports de conformité et défense proactive contre les risques réglementaires

Comment choisir le bon outil de surveillance centralisée de la sécurité

Le choix du bon outil de surveillance continue de la sécurité dépend de la nature de votre environnement, des capacités de votre équipe et de l'origine de vos risques les plus importants. Voici les facteurs les plus importants.

Identifiez votre principal domaine de risque

Différents outils sont conçus pour différentes surfaces d'attaque. Les SIEM se concentrent sur l'analyse des journaux et les événements de sécurité. Les outils CNAPP et CSPM traitent les risques liés à l'infrastructure cloud. Les plateformes EDR et XDR donnent la priorité à la surveillance de la sécurité des terminaux et du réseau. Les plateformes de sécurité physique comme Acre couvrent le contrôle d'accès, la gestion des visiteurs et les intrusions. La plupart des organisations ont besoin d'une couverture sur plusieurs domaines — c'est pourquoi les capacités d'intégration sont tout aussi importantes que les fonctionnalités individuelles.

Tenez compte de votre modèle de déploiement

Les outils natifs du cloud se déploient généralement plus rapidement et nécessitent moins de gestion de l'infrastructure. Les outils sur site et hybrides vous offrent un meilleur contrôle sur la souveraineté des données, ce qui est essentiel dans les secteurs réglementés. Certaines organisations ont besoin des deux : un outil de surveillance de la sécurité dans le cloud pour les charges de travail numériques et une solution sur site ou hybride pour l'accès physique et les environnements de données sensibles. L'architecture hybride d'Acre est spécialement conçue pour favoriser cet équilibre.

Évaluez le niveau d'intégration

Un outil de surveillance de la sécurité incapable de communiquer avec le reste de votre pile ajoute à la complexité au lieu de la réduire. Privilégiez les plateformes dotées d'API ouvertes, de connecteurs natifs vers votre fournisseur d'identité et d'intégrations documentées pour les systèmes que vous utilisez déjà. Les outils de surveillance continue de la sécurité doivent être constamment mis à jour avec les dernières informations de sécurité et capables de s'intégrer à d'autres outils de sécurité, tels que les systèmes de détection d'intrusion et les pare-feu.

Alignez-vous sur vos exigences de conformité et réglementaires

Les outils de surveillance continue de la sécurité aident les organisations à maintenir leur conformité réglementaire avec des cadres tels que le RGPD, la loi HIPAA et la norme SOC 2 en automatisant la collecte de preuves et en garantissant que la posture de sécurité est toujours alignée sur les normes en vigueur. Identifiez les cadres applicables avant de choisir une plateforme et vérifiez que les capacités de suivi de la conformité de l'outil couvrent vos exigences spécifiques.

Tenez compte du coût total de possession

La valeur de la protection contre les risques futurs et les sanctions liées à la non-conformité peut l'emporter sur le coût initial des outils de surveillance continue de la sécurité. Cela dit, les organisations doivent évaluer le coût total de possession, y compris la mise en œuvre, la formation et la gestion continue. Certaines plateformes sont puissantes mais supposent une équipe technique compétente. D'autres sont conçues pour une simplicité opérationnelle et un déploiement rapide — un critère important pour les équipes de sécurité réduites.

Foire aux questions

Quel est le meilleur outil CSPM ?

Wiz et Prisma Cloud sont régulièrement cités comme les principales solutions de surveillance de la sécurité cloud pour le CSPM, offrant une visibilité approfondie sur les erreurs de configuration et les lacunes de conformité dans les environnements multicloud. Microsoft Defender for Cloud est un excellent choix pour les environnements centrés sur Azure ou hybrides. La meilleure option dépend de la composition de votre infrastructure cloud et de vos besoins : un CSPM autonome ou une solution CNAPP plus complète avec des capacités de surveillance de sécurité supplémentaires.

Quel est l'outil SIEM le plus utilisé ?

Splunk Enterprise Security est l'un des outils de surveillance de la sécurité réseau les plus déployés dans les environnements d'entreprise, reconnu pour ses capacités d'ingestion de données, ses recherches puissantes et son écosystème étendu. Microsoft Sentinel est le SIEM natif du cloud dominant, en particulier dans les organisations centrées sur Microsoft. IBM QRadar reste largement utilisé dans les secteurs soumis à de strictes exigences de conformité, où la corrélation avancée des menaces et l'automatisation des audits sont des priorités.

Quel est l'un des outils de sécurité les plus efficaces ?

Les outils de surveillance continue de la sécurité sont généralement considérés comme l'un des investissements les plus efficaces qu'une organisation puisse réaliser. Les meilleurs outils de surveillance de la sécurité dans le cloud combinent les signaux avec le contexte d'exécution, les données de propriété et les informations critiques pour l'entreprise, permettant ainsi aux équipes de sécurité d'agir plus rapidement et avec une plus grande confiance. Pour les organisations disposant de sites physiques, une plateforme unifiée comme Acre — couvrant le contrôle d'accès, la gestion des intrusions et des visiteurs ainsi que la surveillance numérique — offre une valeur ajoutée que les outils purement axés sur la cybersécurité ne peuvent égaler.

Peut-on gagner 500 000 dollars par an dans le domaine de la cybersécurité ?

Aux postes de direction — RSSI, vice-président de la sécurité ou architecte spécialisé dans les grandes entreprises ou les institutions financières —, des rémunérations dépassant 500 000 dollars sont envisageables sur des marchés comme les États-Unis, en particulier lorsque les actions et les primes sont incluses. La pénurie de compétences en sécurité et en informatique touche environ 43 % des organisations, ce qui continue de faire grimper les rémunérations des professionnels expérimentés. L'expertise en surveillance continue de la sécurité, l'architecture de sécurité dans le cloud et le leadership en matière de réponse aux incidents figurent parmi les spécialisations les plus recherchées.

Conclusion

Les meilleurs outils centralisés d'analyse de la sécurité partagent un objectif commun : réduire le temps pendant lequel les risques passent inaperçus et fournir aux équipes de sécurité le contexte dont elles ont besoin pour agir de manière décisive. Que vous évaluiez un outil de surveillance de la sécurité cloud pour un parc numérique distribué, un SIEM pour votre centre d'opérations de sécurité, ou une plateforme couvrant l'accès physique et les intrusions en plus de la cybersécurité, le bon choix commence par la compréhension de votre environnement.

Acre Security se distingue pour les organisations qui ne peuvent pas se permettre de traiter la sécurité physique et numérique comme des problèmes distincts. Une porte est un périmètre de sécurité. Un registre des visiteurs est une piste d'audit. Un événement d'accès est aussi significatif qu'un paquet réseau — lorsque vous disposez des outils pour le voir.

Investir dans la sécurité continue ne consiste pas seulement à réagir aux incidents passés. Il s'agit de développer la visibilité et la résilience nécessaires pour anticiper ce qui va arriver. Les organisations qui y parviennent ne se contentent pas de surveiller leurs environnements : elles les comprennent.