Die Entwicklung von Zugangskontrolle und digitaler Identität

.webp)

Die Sicherheitslandschaft verändert sich, wie der technologische Fortschritt die Kunst und Weise, wie Unternehmen den Zugang und die Identität im digitalen Bereich, grundlegend verändern.

Lass uns die Entwicklung von Zutrittskontrollsystemen untersuchen und die Verbreitung digitaler Identitätslösungen untersuchen. In Zukunft verschiebt sich der Schwerpunkt. Wir gehen von einer strengen physischen Steuerung zu flexiblen Systemen über. Diese Systeme können problemlos mit persönlicher und beruflicher digitaler Identität kombiniert werden.

Die Reise der Zutrittskontrolle: Von Schlüsseln zur digitalen Identität

Zutrittskontrollsysteme (ACS) haben sich seit ihren Anfängen, als das Ersetzen von Schlüsseln durch Karten einst revolutionär war, erheblich weiterentwickelt.

Ursprünglich aus Gründen der Benutzerfreundlichkeit haben diese Systeme zu unverzichtbaren Frameworks für den Schutz von Menschen, Vermögenswerten und Daten in modernen Unternehmen entwickelt.

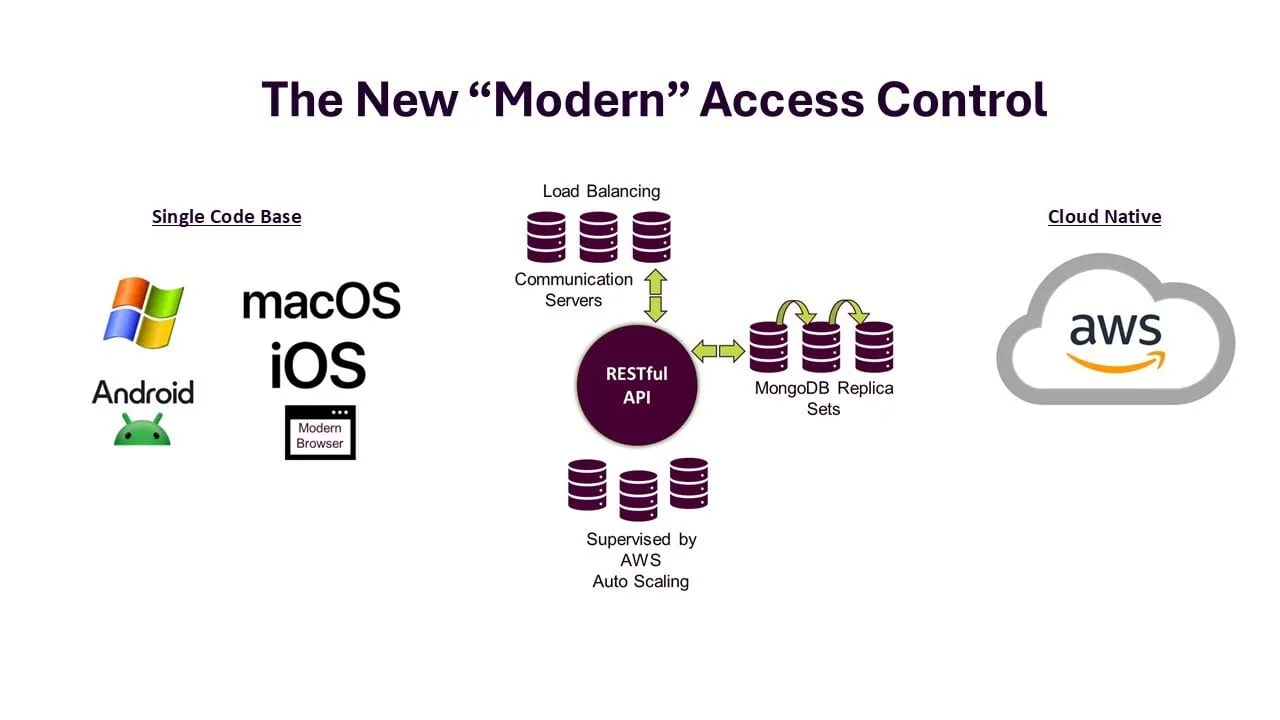

Frühe Zugriffskontrollsysteme hingen von hostbasierten Setups und proprietärer Hardware ab. Im Gegensatz dazu nutzen moderne Lösungen Cloud-Technologie, offene RESTful-APIs, offene Hardware und mobile Plattformen und bieten so eine verbesserte Flexibilität und Integration.

Ein wichtiger Katalysator für diese Entwicklung ist schnelles Tempo des technologischen Fortschritts. Moderne Unternehmen benötigen anpassungsfähige Lösungen, die mit ihnen wachsen können. Native Cloud-Zugriffskontrollsysteme auf Plattformen wie AWS helfen Unternehmen dabei, die Kosten für das Infrastrukturmanagement zu senken. Sie funktionieren auch gut mit vorhandener Software.

Sichere Lösungen für eine hybride Welt

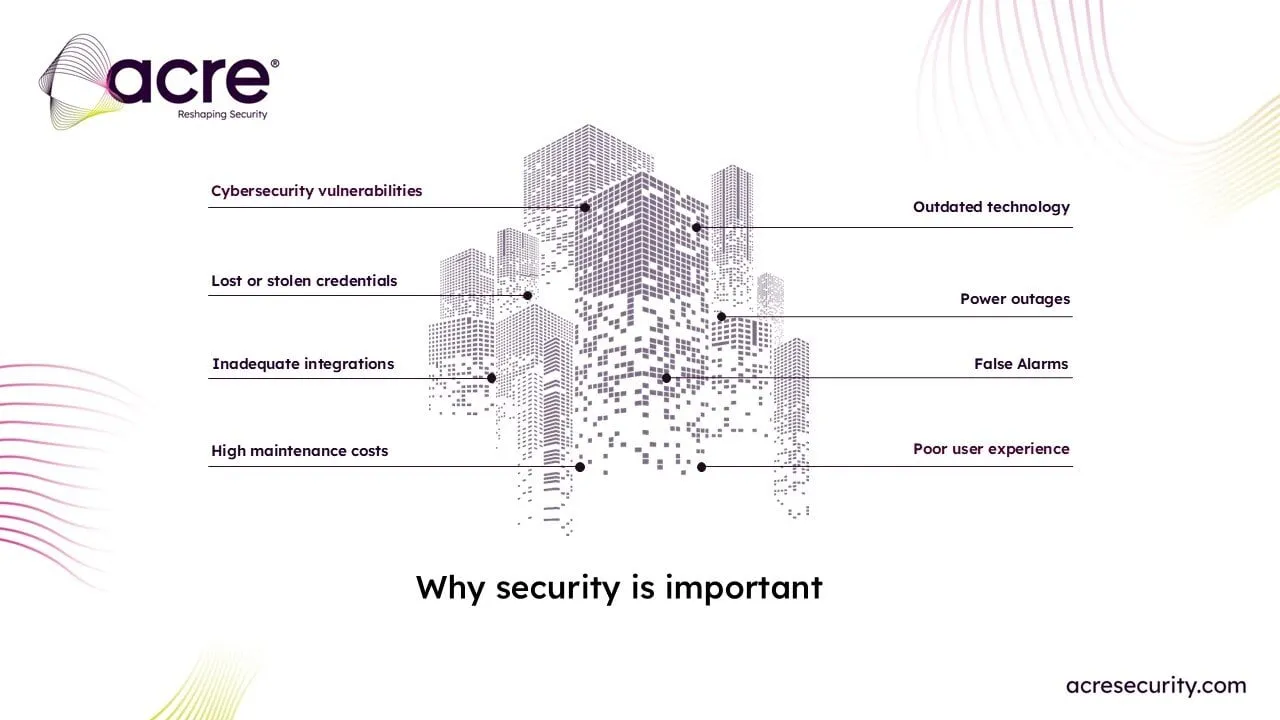

Heute ist der Sicherheitskomplex, genau wie Sie, und die Einhaltung von Vorschriften ist von großer Bedeutung. Wir müssen ein ausgeglichenes Gewicht wiederherstellen physische Sicherheit mit der zunehmenden Bedrohung durch Cyberangriffe.

Unternehmen müssen strenge Cybersicherheitsstandards einhalten, wie ISO 27001. Sie müssen auch ihre Systeme flexibel halten, um neuen Herausforderungen gerecht zu werden. Zu diesen Herausforderungen gehören Single Sign-On (SSO), Zwei-Faktor-Authentifizierung (2FA) und bessere Passwortprotokolle.

Das Unterscheidungsmerkmal moderner Zutrittskontrollsysteme ist ihre nahtlose Integration in Geschäftsabläufe. Dieses System automatisiert Aufgaben, reduziert menschliche Fehler und verbessert die Effizienz. Sie verbinden physische Sicherheit mit Tools für Identitäts- und Zugriffsmanagement (IAM).

Die Automatisierung der Benutzereinrichtung und die Implementierung von Regeln helfen den Sicherheitsteams und fördern die Zusammenarbeit. Diese können sich auf wichtige Projekte konzentrieren, um nur auf Bedrohungen zu reagieren.

Der Aufstieg der digitalen Identität: Die neue Grenze

Wenn wir in die digitale Zeit kommen, digitale Identität wird immer wichtiger für das Access Management. Einst auf einfache Kombinationen aus Benutzername und Passwort beschränkt, wurde es zu einem komplexen System entwickelt, das biometrische Daten, Smartcard-Zugangsdaten und mobile Geldbörsen umfasst. Die Zukunft digitaler Identitätstests nutzt Technologien wie Gesichtserkennung und Fingerabdruckscanner. Diese Tools funktionieren oft reibungslos mit Plattformen wie Google, Apple und Microsoft.

Unternehmen jetzt betrachten digitale Identität als Eckpfeiler der modernen Zutrittskontrolle. The verschmelzung persönlicher und geschäftlicher digitaler Identitäten gibt Sicherheitsteams die Möglichkeit, den Zugang zu verschiedenen Orten zu verwalten. Dies umfasst sowohl Firmenbüros als auch Remote-Arbeitsplätze. Anpassungsfähigkeit ist besonders wichtig, da Telearbeit und hybride Setups immer beliebter werden.

Blick in die Zukunft: Automatisierungs- und Anpassungsfähigkeit

Die Zukunft der Zutrittskontrolle wurzelt in Automatisierung. Durch die Automatisierung von Sicherheitsabläufen können Unternehmen sicherstellen, dass Personen zur richtigen Zeit den richtigen Zugriff erhalten, sodass keine manuelle Überwachung erforderlich ist. Systeme für Identitäts- und Zugriffsmanagement (IAM) und Physical Identity and Access Management (PIAM) helfen Unternehmen bei der Automatisierung von Aufgaben. Zu diesen Aufgaben gehören Hintergrundüberprüfungen, die Ausstellung der Anmeldeinformationen und die Berichterstattung über die Einhaltung der Vorschriften.

Das Prinzip von“Zugriff mit den wenigsten Rechten„stellt sicher, dass Benutzer nur den Zugriff erhalten, den sie für ihre Rollen benötigen. Das hilft, Risiken zu reduzieren und die Sicherheit zu verbessern. Wenn Unternehmen expandieren, müssen ihre Systeme anpassungsfähig und skalierbar bleiben und neue Anwendungen und Integrationen unterstützen, ohne dass die bestehende Infrastruktur vollständig überarbeitet werden muss.

Die Zukunft sichern

Die nächsten 30 Jahre der Zutrittskontrolle unterscheiden sich erheblich von der Vergangenheit. Die physische und digitale Sicherheit von Unternehmen wurde zunehmend integriert, um die Zutrittskontrollsysteme an die veränderten Anforderungen moderner Unternehmen anzupassen.

Neue Fortschritte in den Bereichen digitale Identität, Automatisierung und sichere Cloud-Lösungen verändern die Sicherheit. Die Zukunft der Sicherheit ist vernetzt, effizient und sicher.

Der Zugang ist nicht einfach, er ist gegeben. Diese Weiterentwicklung der Zugangskontrolle, die durch die digitale Identität vorangetrieben wird, dient nicht nur der Sicherheit, sondern verbessert auch die Produktivität des Unternehmens.

Fazit

Da sich die Technologie weiterhin rasant weiterentwickelt, sollten Unternehmen ihre Investitionen in die Zutrittskontrolle schützen, indem sie Lösungen auswählen, deren Architektur ihren aktuellen Sicherheitsanforderungen entspricht und sie in Zukunft anpassen können. Die Zukunft der Zutrittskontrolle und der digitalen Identität ist aufregend. Ausgewählte Systeme bieten sowohl Sicherheit als auch Effizienz und schützen sowohl ihre Mitarbeiter als auch ihre Vermögenswerte.

Wählen Sie eine Zutrittskontrolllösung, die eine intuitive Benutzererfahrung bietet. Lösungen mit intuitiver Benutzererfahrung sorgen für schnelle Akzeptanz und erleichtern das Training.

Unternehmen müssen über die neuesten Branchenveränderungen und den Einsatz neuer Technologien auf dem Laufenden bleiben. Wenn sie die richtige Wahl treffen, reduzieren Sie Ihr Risiko. Seien Sie der Kurve immer einen Schritt voraus. Lass uns zusammenarbeiten, um unsere Zukunft zu sichern und für eine sicherere Zukunft zu wachsen. Die Möglichkeiten sind endlos.

.png)